Вечером 12 мая мир столкнулся с масштабной атакой вируса-вымогателя WannaCry (WannaCryptor), который выполняет шифрование всей находящейся информации на ПК и ноутбуках с операционной системой Windows.

-

Заражению подверглись уже более 200 000 компьютеров!

Основные цели атаки были направлены на корпоративный сектор, за ним потянуло уже и телекоммуникационные компании Испании, Португалии, Китая и Англии.

-

Самый крупный удар был нанесен по российским пользователям и компаниям. В том числе «Мегафон», РЖД и, по неподтвержденной информации, Следственный Комитет и МВД. Сбербанк и Минздрав то же сообщили об атаках на свои системы.

За расшифровку данных злоумышленники требуют выкуп от 300 до 600 долларов в биткоинах (около 17 000-34000 рублей).

Интерактивная карта заражения (КЛИКНИ ПО КАРТЕ)  Окно с требованием выкупа

Окно с требованием выкупа

Шифрует файлы следующих расширений

Шифрует файлы следующих расширений Несмотря на нацеленность вируса атаки корпоративного сектора, обычный пользователь так же не застрахован от проникновения WannaCry и возможной потери доступа к файлам.

-

Инструкция по защите компьютера и данных в нем от заражения:

1. Выполните установку приложения Kaspersky System Watcher , которое оснащено встроенной функцией отката изменений, возникших от действий шифровальщика, которому все-таки удалось обойти средства защиты.

2. Пользователям антивирусника от «Лаборатории Касперского» рекомендуется проверить, чтоб была включен функция «Мониторинг системы».

3. Пользователям антивирусника от ESET NOD32 для Windows 10, внедрена функция проверки новых доступных обновлений ОС. В том случае если вы позаботились заранее и она была у вас включена, то все необходимые новые обновления Windows будут установлены и ваша система будет полностью защищена от данного вируса WannaCryptor и других похожих атак.

4. Так же у пользователей продуктов ESET NOD32, имеется такая функция в программе, как детектирования еще неизвестных угроз. Данный метод основан на использование поведенческих, эвристических технологии.

Если вирус ведет себя как вирус - скорее всего, это вирус.

Технология облачной системы ESET LiveGrid с 12 мая отражал очень успешно все нападения атак данного вируса и всё это происходило еще до поступления обновлении сигнатурных баз.

5. Технологии ESET предоставляют защищенность в том числе и устройствам с прошлыми системами Windows XP, Windows 8 и Windows Server 2003 ( рекомендуем отказаться от использования данных устаревших систем ). Из за возникшей весьма высокого уровня угрозы, для данных ОС, Microsoft приняла решение выпустить обновления. Скачать их .

6. Для снижения до минимума угрозы причинения вреда вашему ПК, необходимо в срочном порядке выполнить обновление своей версии Windows 10: Пуск - Параметры - Обновление и безопасность - Проверка наличия обновлений (в других случаях: Пуск - Все программы - Центр обновления Windows - Поиск обновлений - Загрузить и установить).

7. Выполните установку официального патча (MS17-010) от Microsoft, который исправляет ошибку сервера SMB, через которую может проникнуть вирус. Данный сервер задействован в этой атаке.

8. Проверьте, чтобы на вашем компьютере были запущены и находились в рабочем состояний все имеющиеся инструменты безопасности.

9. Выполните проверку на вирусы всей системы. При обнажении вредоносной атаки с названием MEM:Trojan.Win64.EquationDrug.gen , перезагрузите систему.

И еще раз вам рекомендую проверить чтобы были установлены патчи MS17-010.

В настоящее время специалисты «Лаборатории Касперского», «ESET NOD32» и других антивирусных продуктов, ведут активную работу над написанием программы для дешифрования файлов, которое будет в помощь пользователям зараженных ПК для восстановления доступа к файлам.

Пользователи Windows 10, у которых задействована в системе Windows Defender защищены от вируса, потому что в этом случае все уведомления сообщаются автоматически.

Ну а у тех, кто установил и пользуется Windows Update, защита была обновлена в марте 2017 года.

Для всех пользователей сторонних антивирусных продуктов рекомендуется выполнить загрузку последних обновлении.

23.05.2017 18.07.2017 by JMan

Сегодня многие уже на себе ощутили результаты действий киберпреступников, основное оружие которых — вирусы-шифровальщики. Основная цель – с их помощью вымогать деньги у пользователей. За разблокировку личных файлов могут требовать десятки тысяч гривен, а с владельцев бизнеса - миллионы (например, за заблокированную базу 1С).

Надеемся, что наши советы помогут максимально обезопасить Вашу базу данных.

Антивирусная защита

Конечно, главное средство защиты — это антивирус. Обязательно надо следить за актуальностью антивирусной программы, ведь вирусные базы данных автоматически (без участия пользователя) обновляются несколько раз в день. Надо регулярно отслеживать появление новых надежных антивирусных программ, и добавлять их в свои продукты.

Одна из таких программ — облачный сервис ESET LiveGrid®, который блокирует вирус раньше, чем он попадает в антивирусную базу. Система ESET сразу анализирует подозрительную программу и определяет степень ее опасности, при подозрении на вирус процессы программы блокируются.

Так же можно воспользоваться бесплатным антивирусом AVG, он конечно немного уступает ESET но имеет хорошую степень зашиты от вирусов, а для полной зашиты можно купить и лицензию на AVG

В начале 2017 года эксперты из MRG Effitas провели тестирование 16 популярных антивирусных продуктов для использования их у домашних пользователей на операционной системе Microsoft Windows 10, 64-битной. В испытаниях надежности антивирусов использовалось 386 образцов различных вредоносных кодов, включая 172 трояна, 51 бэкдор, 67 банковских вредоносных программ, 69 шифраторов и 27 потенциально опасных и рекламных программ.

Вот результаты тестирования

По данной диаграмме можно определить лучший бесплатный антивирус 2017 года так же и лучший платный антивирус, а какой уже ставить себе для зашиты на компьютер или ноутбука, решать Вам.

Если же Ваш выбрал пал на платный антивирус, и Вы остановилась на NOD32, то обизательнно проверять, включена ли функция ESET LiveGrid®, можно так: ESET NOD32 - Дополнительные настройки - Служебные программы - ESET LiveGrid® - Включить систему репутации ESET LiveGrid®.

Злоумышленники всегда надеются на то, что пользователи не успели установить последние обновления, и им удастся использовать уязвимости в программном обеспечении. Прежде всего, это касается операционной системы Windows, поэтому надо проверить и активировать автоматические обновления ОС (Пуск - Панель управления - Центр обновления Windows - Настройка параметров - Выбираем способ загрузки и установки обновлений).

Если Вы не используете службу шифрования, которая предусмотрена в Windows, лучше ее отключить, ведь некоторые модификации шифровальщиков используют эту функцию в своих целях. Для ее отключения надо выполнить такие шаги: Пуск - Панель управления - Администрирование - Службы - Шифрованная файловая система (EFS) и перезагрузить систему.

Но если Вы уже применяли шифрование для защиты каких-либо файлов или папок, то надо убрать галочки в соответствующих чекбоксах (ПКМ - Свойства - Атрибуты - Дополнительно - Шифровать содержимое для защиты данных). Если этого не сделать, то после отключения службы шифрования, Вы потеряете доступ к этой информации. Узнать, какие файлы были зашифрованы, легко - они выделены зеленым цветом.

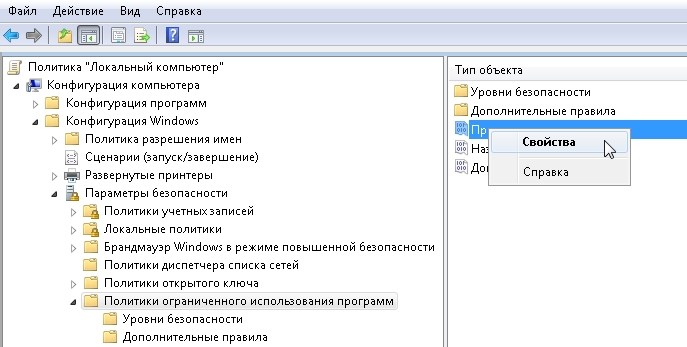

Ограниченное использование программ

Чтобы повысить уровень безопасности, можно заблокировать запуск программ, которые не соответствуют заданным требованиям. Такие настройки, по умолчанию, установлены для Windows и Program Files.

Настроить локальную групповую политику можно так:

Нажимаем выполнить и вводим команду: gpedit.msc

(«Пуск — Выполнить (Win+R) — secpol.msc»)

Выбираем:

- «Конфигурация компьютера»

- «Конфигурация Windows»

- «Параметры безопасности»

- «Политики ограниченного использования программ» нажимаем правую кнопку мышки и жмем

После чего, нужно создать правило, которое запрещает запуск программ из каких-либо мест, кроме разрешенных

Заходим в раздел «Дополнительные правила» и нажимаем правую кнопку. В появившемся окне жмем на пункт «Создать правило для пути»

В поле путь ставим звездочку «*», т.е. любой путь и выбираем уровень безопасности: Запрещено.

И так продолжим работать в «Политики ограниченного использования программ» и жмем правой кнопкой мышки на пункт «Применение» и выбираем «Свойства».

Данные настройки можно оставить, как они есть по умолчания или включить применение ко всему без исключений, а так же, можно переключить пункт применения ограниченной политики ко всем кроме локальных администраторов (если у вас на компьютере заведены учетные записи пользователя и администратора).

И в пункте «Назначенные типы файлов» выбираем расширение каких типов файлов будет поставлен запрет на запуск. В этом окне указаны расширения, которые блокируются при попытке запуска.

Лучше добавить еще расширение .js - java script .

Эффективная настройка займет какое-то время, но результат этого стоит.

Запрет на запуск определённых программ мили файлов можете настроить на своё усмотрение, в зависимости от поставленных задача и целей.

После чего правила нужно запустить, и что бы это сделать переходим в «Уровни безопасности» и нажимаем правую кнопку мышки на «Запрещено». В появившемся окне жмем «По умолчанию» и наши правила применены.

Советуем не работать с учетной записи администратора. Это позволит уменьшить урон при случайном заражении (Включить учетную запись администратора - Задать пароль - Лишить текущего пользователя административных прав - Добавить в группу пользователи).

Для работы с правами администратора в Windows есть специальный инструмент - «Контроль учетных записей», который сам запросит пароль для выполнения операций. Проверка настройки: Пуск - Панель управления - Учетные записи пользователей - Изменение параметров контроля учетных записей - По умолчанию - Уведомлять только при попытках внести изменения в компьютер

Контрольные точки восстановления системы

К сожалению, бывают случаи, когда вирусы преодолевают все уровни защиты. Поэтому у Вас должна быть возможность вернуться в прежнее состояние системы. Настроить автоматическое создание контрольных точек можно так: Мой компьютер - ПКМ - Свойства - Защита системы - Параметры защиты.

Обычно, по умолчанию, защита включена только для системного диска, но шифровальщик может запортить содержимое всех разделов. Чтобы восстановить файлы стандартными средствами или программой Shadow Explorer, необходимо включить защиту для всех дисков. Контрольные точки занимают какой-то объем памяти, но они спасут данные в случае заражения.

Новый вирус вымогатель Petya.A стал, пожалуй, главным событием прошедшей недели. Вирусная атака привела к заражению сотни тысяч компьютеров не только в России и странах СНГ, но и по всему миру. Пока нет единого мнения, что могло стать причиной (например, не актуальная версия Windows) и кто находится в зоне опасности: только учреждения, банки, госструктуры или все компьютеры под управлением ОС Windows, необходимо заранее обезопасить свою систему. Как защититься от вируса шифровальщика Petya?

Оригинальный вирус Petya впервые проявил активность в 2016 году. Разработчик использует псевдоним Janus Cybercrime Solutions. Известен также аккаунт в Twitter – злоумышленники использовали учетную запись @JanusSecretary после взлома аккаунта злоумышленников, создавших вирус Chimera. Напомним, тогда в открытом доступе были опубликованы ключи, позволяющие вернуть в исходное состояние файлы, пострадавшие от шифровальщика.

После эпидемии вируса NotPetya, которая началась в июне, авторы оригинального вымогателя сделали очередное заявление. Стало известно, что они занялись изучением NotPetya, а также осуществляют попытки использовать ключи от Petya для расшифровки файлов. Однако многие специалисты сразу предположили, что это не сработает. Новый вирус работает иначе – он умышленно вносит серьезные изменения в структуру диска (включая шифрование записи MFT), а также полностью удаляет ключ. Скорее всего, полноценно расшифровать пострадавшие файлы уже физически невозможно.

Способ распространения вируса Petya.A

Распространения нового вируса происходит с помощью обычной фишинговой атаки (рассылка вредоносного кода в виде вложений на e-mail адреса). Любое подозрительное письмо, которое содержит вложение – потенциальный источник угрозы.

Как правило, вложения распространяются в виде документов Microsoft Word, но могут быть и другие файлы. Здесь будет не лишним, еще раз напомнить вам об основных .

После открытия сомнительного вложения, происходит заражение компьютера, и вирус шифрует главную загрузочную запись.

Чем опасен вирус Petya.A?

Расшифровка системы в обмен на денежный выкуп довольно распространенный и заурядный способ для обычных киберхулиганов. Однако, что касается самого вредоносного кода, как утверждают авторитетные источники — он не бы дилетантским.

Это не просто вирус-вымогатель. Технические условия и оборудование для совершения данной кибератаки исключает версию обычного сетевого мошенничества. По мнению ряда аналитиков, у вируса политические корни.

Впрочем, нас больше беспокоит его последствия. Новый вирус Petya зашифровывает жесткий диск и стирает загрузочную запись, что крайне усложняет восстановление информации в случае заражения системы. Как же от него защититься?

Как защититься от вируса Petya.A

Проанализировав работу шифровальщика, компании Symantec обнародовала простой способ защиты. Суть данного способа заключается в создании на системном диске специального файла, который должен убедить Petya.A, что он попал на уже заражённую ранее систему.

1. Откройте обычный блокнот Windows

2. Выберите вкладку Файл

, и кликните на пункт Сохранить как

4. Задайте файлу имя perfc и присвойте расширение .dll

(Тип файлов - значение — Все файлы)

3. Переместите его в C:\windows.

5. Кликните на файле правой клавишей мыши и выберите пункт Свойства

. Задайте атрибут – «Только чтение».

Обнаружив данный файл, вирус прекратит работу без последствий для системы.

Безусловно, данный способ нельзя отнести как конечное решение проблемы, но как мера предосторожности, которая позволяет защититься от вируса шифровальщика Petya на сегодняшний день, рекомендована для выполнения на всех системах под управлением ОС Windows.

Недавно Janus Cybercrime Solutions вновь проявили активность. На портале Mega.nz был опубликован архив с мастер-ключом, который можно использовать для всех версий Petya: первой версии 2016 года, второй модификации (интегрированной с вымогателем Mischa), а также новой версии, которая известна как GoldenEye. Ряд специалистов уже проверили подлинность ключа и подтвердили, что его можно использовать для получения доступа к архиву.

Напомним, ранее специалистам удавалось обойти шифрование первой версии Petya, однако публикация мастер-ключа позволит сделать данный процесс более быстрым и повысит вероятность успеха.

Уже известно, что данный ключ не поможет пострадавшим от вредоносной программы NotPetya – вирус значительно отличается (вирусописатели позаимствовали только часть кода).

Вирусы шифровальщики — давно известный тип угрозы. Они появились примерно в одно время с смс-банерами, и плотно засели с последними, в топ-рейтинге вирусов-вымогателей.

Модель монетизации вируса-вымогателя проста: он блокирует часть информации или компьютер пользователя целиком, а за возвращение доступа к данным требует отправить смс, электронные деньги или пополнить баланс мобильного номера через терминал.

В случае с вирусом шифрующим файлы, всё очевидно — для расшифровки файлов нужно заплатить определенную сумму. Причем, за последние несколько лет эти вирусы изменили подход к своим жертвам. Если раньше они распространялись по классическим схемам через варезы, порно сайты, подмену выдачи и массовые спам-рассылки, при этом заражая компьютеры рядовых пользователей, то сейчас рассылка писем идет адресно, вручную, с почтовых ящиков на «нормальных» доменах — mail.ru, gmail и т.д. А заражать пытаются юридических лиц, где под шифры попадают базы данных и договора.

Т.е. атаки из количества переросли в качество. На одной из фирм автору довелось столкнуться с шифровальщиком.hardended который пришел в почте с резюме. Заражение произошло сразу же после открытия файла кадровиками, фирма как раз подыскивала персонал и никаких подозрений файл не вызвал. Это был docx с вложенным в него AdobeReader.exe:)

Самое интересное, что никакие эвристические и проактивные сенсоры антивируса Касперского не сработали. Еще день или 2 после заражения, вирус не определялся dr.web-ом и nod32

Так как быть с такими угрозами? Неужели антивирус бесполезен?

Время антивирусов, работающих только по сигнатурам, уходит .

G Data TotalProtection 2015 — лучшая защита от шифровальщиков

со встроенным модулем резервного копирования. Нажимайте и покупайте .

Для всех пострадавших от действий шифровальщика — промокод со скидкой на покупку G DATA — GDTP2015 . Просто введите этот промокод при оформлении заказа.

Вирусы вымогатели в очередной раз доказали несостоятельность антивирусных программ. Смс-баннеры, в свое время беспрепятсвенно «сливались» пользователям в папку temp и просто запускались на весь рабочий стол и перехватывали нажатие всех служебных комбинаций с клавиатуры.

Антивирусник в это время замечательно работал:) Касперский, как и в штатном режиме, выводил свою надпись «Protected by Kaspersky LAB».

Баннер — не хитроумный зловред как руткиты, а простая программа, которая изменяет 2 ключа в реестре и перехватывает ввод с клавиатуры.

Вирусы, которые шифруют файлы, вышли на новый уровень мошенничества. Это снова обычная программа, которая не внедряется в код операционной системы, не подменяет системных файлов, не считывает области оперативной памяти других программ.

Она просто запускается на короткое время, генерирует открытый и закрытый ключи, шифрует файлы и отправляет закрытый ключ злоумышленнику. На компьютере жертвы остается кучка зашифрованных данных и файл с контактами хакеров для дальнейшей оплаты.

Резонно задуматься: «А зачем тогда нужен антивирус, если он способен находить только известные ему вредоносные программы?

Действительно, антивирусная программа необходима — она защитит от всех известных угроз. Однако многие новые виды вредоносного кода ей не по зубам. Чтобы защититься от вирусов шифровальщиков, нужно принимать меры, одного антивируса здесь недостаточно. И скажу сразу: «Если у вас уже зашифрованы файлы, вы попали. Легко их вернуть не получится».

:

Не забывайте про антивирус

Резервное копирование важных информационных систем и данных каждому сервису — свой выделенный сервер.

Резервное копирование важных данных .

:

Что делать с самим вирусом ?

Самостоятельные действия с зашифрованными файлами

Опыт общения с техподдержкой антивируса, чего ждать ?

Обращение в полицию

Позаботиться о мерах предосторожности в дальнейшем (см предыдущий раздел).

Если ничего не помогло, может стоить заплатить ?

Если вы еще не стали жертвой вируса-шифровальщика:

*Наличие антивирусного ПО на компьютере с последними обновлениями.

Скажем прямо: «Антивирусы хреново справляются с новыми видами шифровальщиков, зато отлично борются с известными угрозами». Так что наличие антивируса на рабочей станции необходимо. Если жертвы уже есть, вы хотя бы избежите эпидемии. Какой антивирус выбрать — решать вам.

По опыту — Касперский «ест» больше памяти и процессорного времени, а для ноутбучных жестких дисков с оборотами 5200 — это катастрофа (нередко с задержками чтения сектора в 500 мс..) Нод32- быстрый, но мало что ловит. Можете купить антивирус GDATA — оптимальный вариант.

*Резервное копирование важных информационных систем и данных. Каждому сервису — свой сервер.

По сему, очень важно, вынести все сервисы (1С, налогоплательщик, специфические АРМы) и любой софт от которого зависит жизнь компании, на отдельный сервер, еще лучше — терминальный. А еще лучше каждый сервис разместить на свой сервер (физический или виртуальный — решайте сами).

Не храните базу 1с в общем доступе, в сети. Так делают многие, но это неправильно.

Если работа с 1с организована по сети с общим доступом на чтение/запись для всех сотрудников — выносите 1с на терминальный сервер, пусть пользователи работают с ним через RDP.

Если пользователей мало, а денег на серверную ОС не хватает — в качестве терминального сервера можно использовать обычный Windows XP (при условии снятия ограничений на количество одновременных подключений, т.е. нужно патчить). Хотя, с таким же успехом вы можете установить нелицензионую версию windows server. Благо, Microsoft позволяет пользоваться, а купить и активировать потом:)

Работа пользователей с 1с через RDP, с одной стороны, уменьшит нагрузку на сеть и ускорит работу 1с, с другой, предотвратит заражение баз данных.

Хранить файлы БД в сети с общим доступом — небезопасно, а если других перспектив нет — позаботьтесь о резервном копировании (см. след раздел.)

*Резервное копирование важных данных.

Если у вас еще не делаются бэкапы (резервное копирование) — вы балбес, уж простите. Ну или передавайте привет вашему системному администратору. Бэкапы спасают не только от вирусов, но и от нерадивых сотрудников, хакеров, «посыпавшихся» жестких дисков в конце концов.

Как и что бэкапить — можно прочитать в отдельной статье про . В антивирусе GDATA, например, есть модуль резервного копирования в двух версиях — total protection и endpoint security для организаций (купить GDATA total protection можно ).

Если вы обнаружили зашифрованные файлы у себя на компьютере:

*Что делать с самим вирусом?

Выключайте ваш компьютер и обращайтесь к специалистам компьютерных служб + в поддержку вашего антивируса. Если вам повезет, то тело вируса еще не удалилось и его можно использовать для расшифровки файлов. Если не повезло (как это часто бывает) — вирус после шифрования данных отправляет закрытый ключ злоумышленникам и удаляется все свои следы. Делается это для того, чтобы не было возможности определить каким образом и по какому алгоритму зашифрованы.

Если у вас осталось письмо с зараженным файлом — не удаляйте. Отправьте в антивирусную лабораторию популярных продуктов. И не открывайте его повторно.

*Самостоятельные действия с зашифрованными файлами

Что можно делать:

Обратиться в поддержку антивируса, получить инструкции и, возможно, дешифровщик для вашего вируса.

Написать заявление в полицию.

Поискать в интернете опыт других пользователей, которые уже столкнулись с этой бедой.

Принимать меры по расшифровке файлов, предварительно скопировав их в отдельную папку.

Если у вас Windows 7 Или 8 — можно восстановить предыдущие версии файлов (правой кнопкой на папке с файлами). Опять же, не забудьте их предварительно скопировать

Чего делать нельзя:

Переустанавливать Windows

Удалять зашифрованные файлы, переименовывать их и менять расширение. Имя файла очень важно при расшифровке в будущем

*Опыт общения с техподдержкой антивируса, чего ждать?

Когда один из наших клиентов поймал крипто-вирус.hardended, которого в антивирусных базах еще не было, были отправлены запросы в dr.web и Kaspersky.

В dr.web техподдержка нам понравилась, обратная связь появилась сразу и даже давали советы. Причем после нескольких дней сказали честно, что сделать ничего не смогут и сбросили подробную инструкцию о том как послать запрос через компетентные органы.

В Касперском, наоборот, сначала ответил бот, потом бот отрапортовал, что мою проблему решит установка антивируса с последними базами (напомню, проблема — это сотни зашифрованных файлов). Через неделю статус моего запроса изменился на «отправлено в антивирусную лабораторию», а когда автор еще через пару дней скромно поинтересовался о судьбе запроса, представители Касперского ответили, что ответ из лаборатории еще не получим, мол, ждем.

Еще через некоторое время пришло сообщение о том, что мой запрос закрыт с предложением оценить качество сервиса (это все при том же ожидании ответа от лаборатории).. «Да пошли вы!» — подумал автор.

NOD32, кстати, начал ловить данный вирус на 3й день после его появления.

Принцип такой — вы сами по себе с вашими зашифрованными файлами. Лаборатории крупных антивирусных брендов помогут вам, только в случае наличия у вас ключа на соответствующий антивирусный продукт и если в крипто-вирусе есть уязвимость. Если же злоумышленники зашифровали файл сразу несколькими алгоритмами и не один раз, вам, скорее всего придется платить.

Выбор антивируса за вами, не стоит им пренебрегать.

*Обращение в полицию

Если вы стали жертвой крипто-вируса, и вам нанесен какой-либо ущерб, даже в виде зашифрованной личной информации — можно обратиться в полицию. Инструкция по заявлению и т.д. есть .

*Если ничего не помогло, может стоить заплатить?

Учитывая относительное бездействие антивирусов по отношению к шифровальщикам, иногда легче заплатить злоумышленникам. За hardended файлы, например, авторы вируса просят в районе 10 тыс. руб.

За прочие угрозы (gpcode и т.д.) ценник может колебаться от 2 тыс руб. Чаще всего такая сумма оказывается ниже тех убытков, которые может нанести отсутствие данных и ниже той суммы, которую у вас могут запросить умельцы за расшифровку файлов вручную.

Резюмируя — лучшая защита от вирусов-шифровальщиков, это резервное копирование важных данных с серверов и рабочих станций пользователей.

Как поступать — решать вам. Удачи.

Пользователи прочитавшие эту запись обычно читают:

Вконтакте

Современные технологии позволяют хакерам постоянно совершенствовать способы мошенничества по отношению к обычным пользователям. Как правило, для этих целей используется вирусное ПО, проникающее на компьютер. Особенно опасным считаются вирусы-шифровальщики. Угроза заключается в том, что вирус очень быстро распространяется, зашифровывая файлы (пользователь попросту не сможет открыть ни один документ). И если довольно просто, то куда сложнее расшифровать данные.

Что делать, если вирус зашифровал файлы на компьютере

Подвергнуться атаке шифровальщика может каждый, не застрахованы даже пользователи, у которых стоит мощное антивирусное ПО. Трояны шифровальщики файлов представлены различным кодом, который может быть не под силу антивирусу. Хакеры даже умудряются атаковать подобным способом крупные компании, которые не позаботились о необходимой защите своей информации. Итак, «подцепив» в онлайне программу шифровальщик, необходимо принять ряд мер.

Главные признаки заражения – медленная работа компьютера и изменение наименований документов (можно заметить на рабочем столе).

- Перезапустите компьютер, чтобы прервать шифрование. При включении не подтверждайте запуск неизвестных программ.

- Запустите антивирус, если он не подвергся атаке шифровальщика.

- Восстановить информацию в некоторых случаях помогут теневые копии. Чтобы найти их, откройте «Свойства» зашифрованного документа. Этот способ работает с зашифрованными данными расширения Vault, о котором есть информация на портале.

- Скачайте утилиту последней версии для борьбы с вирусами-шифровальщиками. Наиболее эффективные предлагает «Лаборатория Касперского».

Вирусы-шифровальщики в 2016: примеры

При борьбе с любой вирусной атакой важно понимать, что код очень часто меняется, дополняясь новой защитой от антивирусов. Само собой, программам защиты нужно какое-то время, пока разработчик не обновит базы. Нами были отобраны самые опасные вирусы-шифровальщики последнего времени.

Ishtar Ransomware

Ishtar – шифровальщик, вымогающий у пользователя деньги. Вирус был замечен осенью 2016 года, заразив огромное число компьютеров пользователей из России и ряда других стран. Распространяется при помощи email-рассылки, в которой идут вложенные документы (инсталляторы, документы и т.д.). Зараженные шифровальщиком Ishtar данные, получают в названии приставку «ISHTAR». В процессе создается тестовый документ, в котором указано, куда обратиться за получением пароля. Злоумышленники требует за него от 3000 до 15000 рублей.

Опасность вируса Ishtar в том, что на сегодняшний день нет дешифратора, который бы помог пользователям. Компаниям, занимающимся созданием антивирусного ПО, необходимо время, чтобы расшифровать весь код. Сейчас можно лишь изолировать важную информацию (если представляют особую важность) на отдельный носитель, дожидаясь выхода утилиты, способной расшифровать документы. Рекомендуется переустановить операционную систему.

Neitrino

Шифровальщик Neitrino появился на просторах Сети в 2015 году. По принципу атаки схож с другими вирусами подобной категории. Изменяет наименования папок и файлов, добавляя «Neitrino» или «Neutrino». Дешифрации вирус поддается с трудом – берутся за это далеко не все представители антивирусных компаний, ссылаясь на очень сложный код. Некоторым пользователям может помочь восстановление теневой копии. Для этого кликните правой кнопкой мыши по зашифрованному документу, перейдите в «Свойства», вкладка «Предыдущие версии», нажмите «Восстановить». Не лишним будет воспользоваться и бесплатной утилитой от «Лаборатории Касперского».

Wallet или .wallet.

Появился вирус-шифровальщик Wallet в конце 2016 года. В процессе заражения меняет наименование данных на «Имя..wallet» или похожее. Как и большинство вирусов-шифровальщиков, попадает в систему через вложения в электронных письмах, которые рассылают злоумышленники. Так как угроза появилась совсем недавно, антивирусные программы не замечают его. После шифрации создает документ, в котором мошенник указывает почту для связи. В настоящее время разработчики антивирусного ПО работают над расшифровкой кода вируса-шифровальщика [email protected]. Пользователям, подвергшимся атаке, остается лишь ждать. Если важны данные, то рекомендуется их сохранить на внешний накопитель, очистив систему.

Enigma

Вирус-шифровальщик Enigma начал заражать компьютеры российских пользователей в конце апреля 2016 года. Используется модель шифрования AES-RSA, которая сегодня встречается в большинстве вирусов-вымогателей. На компьютер вирус проникает при помощи скрипта, который запускает сам пользователь, открыв файлы из подозрительного электронного письма. До сих пор нет универсального средства для борьбы с шифровальщиком Enigma. Пользователи, имеющие лицензию на антивирус, могут попросить о помощи на официальном сайте разработчика. Так же была найдена небольшая «лазейка» – Windows UAC. Если пользователь нажмет «Нет» в окошке, которое появляется в процессе заражения вирусом, то сможет впоследствии восстановить информацию при помощи теневых копий.

Granit

Новый вирус-шифровальщик Granit появился в Сети осенью 2016 года. Заражение происходит по следующему сценарию: пользователь запускает инсталлятор, который заражает и шифрует все данные на ПК, а также подключенных накопителях. Бороться с вирусом сложно. Для удаления можно воспользоваться специальными утилитами от Kaspersky, но расшифровать код еще не удалось. Возможно, поможет восстановление предыдущих версий данных. Помимо этого, расшифровать может специалист, который имеет большой опыт, но услуга стоит дорого.

Tyson

Был замечен недавно. Является расширением уже известного шифровальщика no_more_ransom, о котором вы можете узнать на нашем сайте. Попадает на персональные компьютеры из электронной почты. Атаке подверглось много корпоративных ПК. Вирус создает текстовый документ с инструкцией для разблокировки, предлагая заплатить «выкуп». Шифровальщик Tyson появился недавно, поэтому ключа для разблокировки еще нет. Единственный способ восстановить информацию – вернуть предыдущие версии, если они не подверглись удалению вирусом. Можно, конечно, рискнуть, переведя деньги на указанный злоумышленниками счет, но нет гарантий, что вы получите пароль.

Spora

В начале 2017 года ряд пользователей стал жертвой нового шифровальщика Spora. По принципу работы он не сильно отличается от своих собратьев, но может похвастаться более профессиональным исполнением: лучше составлена инструкция по получению пароля, веб-сайт выглядит красивее. Создан вирус-шифровальщик Spora на языке С, использует сочетание RSA и AES для шифрования данных жертвы. Атаке подверглись, как правило, компьютеры, на которых активно используется бухгалтерская программа 1С. Вирус, скрываясь под видом простого счета в формате.pdf, заставляет работников компаний запускать его. Лечение пока не найдено.

1C.Drop.1

Этот вирус-шифровальщик для 1С появился летом 2016 года, нарушив работу многих бухгалтерий. Разработан был специально для компьютеров, на которых используется программное обеспечение 1С. Попадая посредством файла в электронном письме на ПК, предлагает владельцу обновить программу. Какую бы кнопку пользователь не нажал, вирус начнет шифрование файлов. Над инструментами для расшифровки работают специалисты «Dr.Web», но пока решения не найдено. Виной тому сложный код, который может быть в нескольких модификациях. Защитой от 1C.Drop.1 становится лишь бдительность пользователей и регулярное архивирование важных документов.

da_vinci_code

Новый шифровальщик с необычным названием. Появился вирус весной 2016 года. От предшественников отличается улучшенным кодом и стойким режимом шифрования. da_vinci_code заражает компьютер благодаря исполнительному приложению (прилагается, как правило, к электронному письму), который пользователь самостоятельно запускает. Шифровальщик «да Винчи» (da vinci code) копирует тело в системный каталог и реестр, обеспечивая автоматический запуск при включении Windows. Компьютеру каждой жертвы присваивается уникальный ID (помогает получить пароль). Расшифровать данные практически невозможно. Можно заплатить деньги злоумышленникам, но никто не гарантирует получения пароля.

[email protected] / [email protected]

Два адреса электронной почты, которыми часто сопровождались вирусы-шифровальщики в 2016 году. Именно они служат для связи жертвы со злоумышленником. Прилагались адреса к самым разным видам вирусов: da_vinci_code, no_more_ransom и так далее. Крайне не рекомендуется связываться, а также переводить деньги мошенникам. Пользователи в большинстве случаев остаются без паролей. Таким образом, показывая, что шифровальщики злоумышленников работают, принося доход.

Breaking Bad

Появился еще в начале 2015 года, но активно распространился только через год. Принцип заражения идентичен другим шифровальщикам: инсталляция файла из электронного письма, шифрование данных. Обычные антивирусы, как правило, не замечают вирус Breaking Bad. Некоторый код не может обойти Windows UAC, поэтому у пользователя остается возможность восстановить предыдущие версии документов. Дешифратора пока не представила ни одна компания, разрабатывающая антивирусное ПО.

XTBL

Очень распространенный шифровальщик, который доставил неприятности многим пользователям. Попав на ПК, вирус за считанные минуты изменяет расширение файлов на.xtbl. Создается документ, в котором злоумышленник вымогает денежные средства. Некоторые разновидности вируса XTBL не могут уничтожить файлы для восстановления системы, что позволяет вернуть важные документы. Сам вирус можно удалить многими программами, но расшифровать документы очень сложно. Если является обладателем лицензионного антивируса, воспользуйтесь технической поддержкой, приложив образцы зараженных данных.

Kukaracha

Шифровальщик «Кукарача» был замечен в декабре 2016 года. Вирус с интересным названием скрывает пользовательские файлы при помощи алгоритма RSA-2048, который отличается высокой стойкостью. Антивирус Kaspersky обозначил его как Trojan-Ransom.Win32.Scatter.lb. Kukaracha может быть удален с компьютера, чтобы заражению не подверглись другие документы. Однако зараженные на сегодняшний день практически невозможно расшифровать (очень мощный алгоритм).

Как работает вирус-шифровальщик

Существует огромное число шифровальщиков, но все они работают по схожему принципу.

- Попадание на персональный компьютер. Как правило, благодаря вложенному файлу к электронному письму. Инсталляцию при этом инициирует сам пользователь, открыв документ.

- Заражение файлов. Подвергаются шифрации практически все типы файлов (зависит от вируса). Создается текстовый документ, в котором указаны контакты для связи со злоумышленниками.

- Все. Пользователь не может получить доступа ни к одному документу.

Средства борьбы от популярных лабораторий

Широкое распространение шифровальщиков, которые признаются наиболее опасными угрозами для данных пользователей, стало толчком для многих антивирусных лабораторий. Каждая популярная компания предоставляет своим пользователям программы, помогающие бороться с шифровальщиками. Кроме того, многие из них помогают с расшифровкой документов защитой системы.

Kaspersky и вирусы-шифровальщики

Одна из самых известных антивирусных лабораторий России и мира предлагает на сегодня наиболее действенные средства для борьбы с вирусами-вымогателями. Первой преградой для вируса-шифровальщика станет Kaspersky Endpoint Security 10 с последними обновлениями. Антивирус попросту не пропустит на компьютер угрозу (правда, новые версии может не остановить). Для расшифровки информации разработчик представляет сразу несколько бесплатных утилит: , XoristDecryptor, RakhniDecryptor и Ransomware Decryptor. Они помогают отыскивать вирус и подбирают пароль.

Dr. Web и шифровальщики

Эта лаборатория рекомендует использовать их антивирусную программу, главной особенностью которой стало резервирование файлов. Хранилище с копиями документов, кроме того, защищено от несанкционированного доступа злоумышленников. Владельцам лицензионного продукта Dr. Web доступна функция обращения за помощью в техническую поддержку. Правда, и опытные специалисты не всегда могут противостоять этому типу угроз.

ESET Nod 32 и шифровальщики

В стороне не осталась и эта компания, обеспечивая своим пользователям неплохую защиту от проникновения вирусов на компьютер. Кроме того, лаборатория совсем недавно выпустила бесплатную утилиту с актуальными базами – Eset Crysis Decryptor. Разработчики заявляют, что она поможет в борьбе даже с самыми новыми шифровальщиками.